Comment savoir si votre Mac a été piraté

Les utilisateurs de Mac croient depuis longtemps que leurs systèmes informatiques ne sont pas sensibles au type de logiciels malveillants ainsi qu'aux virus qui affligent les PC Windows. Bien que ce concept ait une certaine réputation, nous ne devons pas être trop confiants en ce qui concerne la protection Mac, car il existe des exploits que les méchants peuvent utiliser pour pirater votre Mac et le laisser comme une porte grande ouverte à travers laquelle ils peuvent glissez vos informations ou pire.

.

Dans ce court article, nous examinons si les Mac peuvent être piratés, comment savoir si votre Mac a réellement été piraté ou si quelqu'un espionne votre Mac, ainsi que ce que vous pouvez faire si votre Mac vient d'un autre endroit accédé. Voici ce que vous devez savoir, ainsi que ce que vous devez faire.

.

Les Mac peuvent-ils être piratés ?

.

Apple a fait de grands efforts pour empêcher les pirates d'accéder aux Mac. Avec les défenses offertes par Gatekeeper, les attributs Secure Enclave des puces des séries M1 et M2 et la puce T1 ou T2, ainsi que ceux d'Apple intégrés dans l'antivirus XProtect, cibler les Mac peut être considéré comme un effort excessif par les cyberpunks. . Nous en discutons plus en détail ici : Dans quelle mesure un Mac est-il sûr ? et aussi dans Les Mac nécessitent-ils une application logicielle antivirus ?

.

Cependant, de temps en temps, des vulnérabilités de protection sont repérées et pourraient être utilisées par des pirates pour utiliser des Mac. Ces susceptibilités sont parfois appelées portes dérobées ou susceptibilité du jour zéro. Lorsque ceux-ci sont reconnus par des scientifiques de la sécurité (ou de gentils cyberpunks), ils en informent normalement Apple dans l'espoir que l'entreprise fermera rapidement la vulnérabilité, rapidement – ou en quelques jours – avant qu'elle ne soit exploitée.

.

De telles susceptibilités, bien qu'inhabituelles, pourraient permettre à un agresseur d'accéder à votre Mac.

.

Apple est généralement rapide à gérer, mais il y a eu des cas où Apple a été critiqué pour sa lenteur à réagir au danger une fois qu'il a été identifié.

.

Par exemple, en 2019, le chercheur Filippo Cavallarin a localisé une vulnérabilité Gatekeeper à laquelle il a signalé Apple. N'ayant eu aucune réaction d'Apple dans les 90 jours, il a rendu public des informations sur la vulnérabilité.

.

En 2018, les nouvelles étaient chargées d'histoires sur les problèmes Meltdown et Spectre qui attaquaient les vulnérabilités des processeurs Intel et ARM. Le Guardian a rapporté qu'Apple a vérifié "Tous les systèmes Mac ainsi que les outils iOS sont influencés, mais il n'y a pas d'exploits reconnus affectant les clients pour le moment." Le risque a été minimisé par des mises à jour du système d'exploitation qui ont fermé les emplacements exposés.

.

Plus récemment, Apple a payé 100 000 $ à un élève après avoir découvert une vulnérabilité nuisible se connectant aux Mac et l'avoir signalée à Apple. La vulnérabilité, qui peut permettre à un cyberpunk de prendre le contrôle de la caméra d'un Mac, a été identifiée par Ryan Pickren en juillet 2021 et également corrigée par Apple dans macOS Monterey 12.0.1 le 25 octobre 2021. Plus de détails ici : Hacker "pourrait prendre le contrôle de n'importe quelle webcam Apple".

.

Apple est occupé à corriger ces défauts de sécurité au fur et à mesure qu'ils se développent. Si la firme fournit une mise à jour macOS avec une partie sécurité il est indispensable de l'installer au plus vite. Vous pouvez configurer votre Mac pour qu'il télécharge et mette à niveau instantanément, pour ce faire, suivez ces étapes :

.

- Ouvrez les Préférences Système.

- Cliquez sur Mise à jour du logiciel.

- Sélectionnez Maintenir automatiquement mon Mac à jour.

Maintenant, votre Mac vérifiera certainement les mises à jour, téléchargera et installera la mise à niveau et montera la mise à jour sans que vous ayez à faire quoi que ce soit.

.

.

.

Les Mac se font-ils pirater ?

.

Cela peut être rare par rapport à Windows, mais en effet, il y a eu des cas où des pirates informatiques ont accédé à des Mac.

.

Cela peut prendre différents types et il existe différents types de logiciels malveillants Mac qui ont été trouvés "dans la nature" sur les Mac, comme vous pouvez le voir dans notre analyse des nombreux risques affectant macOS :. Liste des infections Mac, des logiciels malveillants et également des problèmes de sûreté et de sécurité. Des logiciels malveillants ont également été localisés sur le Mac M1 - examen. Silver Sparrow et le. situation initiale de malware pour les Mac M1.

.

Nous allons passer en revue les types qui sont beaucoup plus pertinents pour le piratage des Mac répertoriés ci-dessous :

.

Cryptojacking : C'est là qu'une personne utilise le processeur et la RAM de votre Mac pour extraire la crypto-monnaie. Si votre Mac a ralenti, cela pourrait être le malfaiteur.

.

Spyware: Ici, les cyberpunks tentent de recueillir des informations délicates vous concernant, telles que vos informations de connexion. Ils peuvent utiliser des enregistreurs essentiels pour enregistrer ce que vous tapez et, à un moment donné, disposer des informations dont ils ont besoin pour se connecter à vos comptes. Dans un exemple, le logiciel espion OSX/OpinionSpy récupérait les données des Mac infectés et les commercialisait sur le dark internet.

.

Rançongiciel : Certains criminels utilisent Ransomware pour tenter de vous extorquer de l'argent. Dans des cas comme KeRanger, les cyberpunks peuvent avoir sécurisé des données sur Mac et après cela, il faut de l'argent pour les décrypter. Heureusement, les chercheurs en sécurité ont reconnu KeRanger avant qu'il ne commence à infecter les Mac, il a donc été pris en charge avant qu'il ne devienne un risque majeur.

.

Botnet : Dans ce cas, votre système informatique finit par être un équipement anti-spam exploité à partir d'un autre emplacement. En ce qui concerne le botnet Trojan Horse OSX.FlashBack, plus de 600 000 ordinateurs Mac.

.

Preuve de concept : Parfois, le risque n'est en fait pas vu dans la nature, mais est une preuve d'idée basée sur une faille ou une vulnérabilité dans le code d'Apple. Bien que ce soit moins une menace, le problème est que si Apple n'est pas assez rapide pour fermer la vulnérabilité, il pourrait être utilisé par des malfaiteurs. Dans un exemple, le groupe Project Zero de Google a réalisé une preuve de concept connue sous le nom de Buggy Cos qui avait la capacité d'accéder aux composants de macOS grâce à un insecte dans le superviseur de mémoire de macOS.

.

Le port manipule : Ce n'est pas toujours le cas que le piratage soit mis en œuvre par une sorte de logiciel malveillant téléchargé sur le Mac. Parfois, les Mac ont été piratés après que quelque chose soit lié à un port. Il est possible que les Mac soient piratés via l'USB et par le port Thunderbolt - ce qui est une excellente raison de faire constamment attention à ce que vous connectez à votre Mac ou de laisser votre Mac ignoré. Par exemple, dans le. checkm8 le manipule aurait été possible pour les cyberpunks d'accéder à la puce T2 en se connectant à un câble USB-C modifié. De même quand il s'agit. Thunderspy une susceptibilité sévère avec le port Thunderbolt peut avoir accordé à un cyberpunk l'accès à un Mac.

.

.

.

Une caméra Mac peut-elle être piratée ?

.

Une fois qu'un cyberpunk a accès à votre Mac, il peut essayer d'obtenir des informations vous concernant de différentes manières ou utiliser la puissance de traitement de votre Mac à ses propres fins. Comme nous l'avons mentionné ci-dessus, dans le cas des logiciels espions, le cyberpunk peut essayer de configurer un enregistreur de frappe pour s'assurer qu'il peut enregistrer ce que vous tapez et faire attention à votre mot de passe. Le cyberpunk peut également tenter de détourner votre micro ou votre caméra vidéo.

.

Théoriquement, cela ne devrait pas être possible : parce que macOS Catalina introduit en 2019, Apple a en fait protégé les clients Mac de ce type d'entreprises en s'assurant que vous devez donner votre consentement avant que le micro ou la caméra ne soit utilisé, ou avant un écran. l'enregistrement peut avoir lieu. Et si votre caméra vidéo est utilisée, vous verrez toujours un pouce levé à côté. Cependant, l'exemple que nous indiquons ci-dessus, où Ryan Pickren a signalé à Apple une vulnérabilité qui pourrait permettre à un pirate de prendre le contrôle de la caméra d'un Mac, suggère que l'alerte d'Apple n'a pas été suffisante pour arrêter l'accès à la caméra.

.

Il y avait également une susceptibilité liée à la caméra vidéo qui a affecté les utilisateurs Mac du service de visioconférence Zoom. Dans ce cas, les cyberpunks peuvent inclure les utilisateurs dans des appels vidéo sans qu'ils ne le reconnaissent, puis déclencher leurs webcams tout en maintenant la lumière éteinte. Cela permettrait à tout pirate informatique potentiel (ou organisme chargé de l'application de la loi) de vérifier vos activités et vous n'auriez aucune idée que la caméra électronique vous voyait. Zoom a couvert la vulnérabilité, mais seulement après qu'elle a fini par être connue du public lorsque la personne qui l'a localisée a signalé que la faille avait en fait été laissée en place pendant 3 mois après que l'entreprise avait été informée en privé du risque. Pour plus d'informations, lisez : Comment empêcher le piratage de votre webcam Mac.

.

Vous vous demandez si FaceTime est sûr et sécurisé ? Lis. Apple FaceTime est-il sans risque ?

.

Comment savoir si votre Mac a réellement été piraté

.

Si vous pensez que votre Mac a été piraté, il existe plusieurs façons d'apprendre. Essayez d'abord de trouver les indicateurs : Votre Mac a-t-il réduit ? Votre connexion Web est extrêmement lente ? Les publicités que vous voyez semblent-elles un peu plus louches que d'habitude ? Avez-vous remarqué quelque chose d'anormal sur les relevés de votre institution financière?

.

- Si vous supposez qu'un compte a peut-être été piraté, inspectez le site Web haveibeenpwned.com et affichez votre adresse e-mail pour voir si elle est impliquée dans une violation de données. Si c'est après cela, assurez-vous de modifier votre mot de passe ! Cela ne signifie pas que vous avez réellement été piraté, mais il est tout à fait possible que si cette information est autour de vous, vous le soyez.

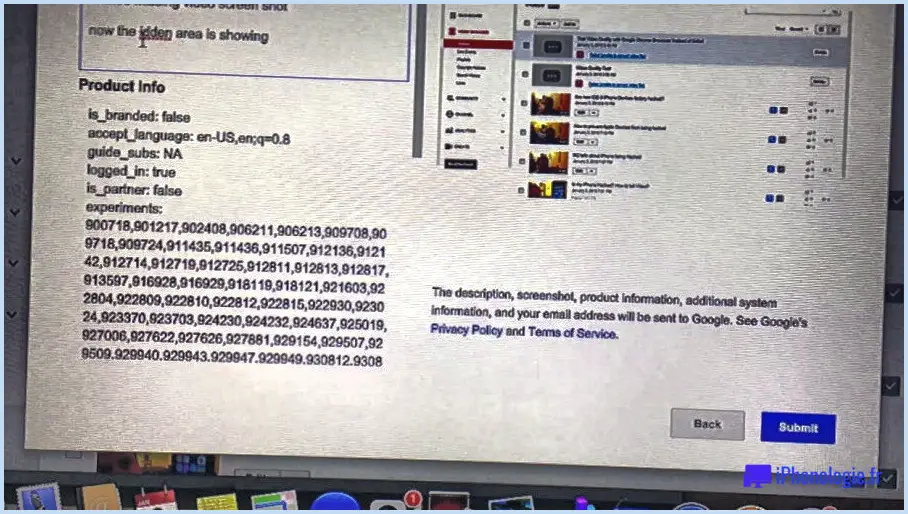

- Un autre moyen de savoir s'il y a une tâche étrange en cours serait certainement d'inspecter Activity Monitor et également de regarder spécifiquement la tâche réseau.

- Vous pouvez également accéder aux Préférences Système>> Partage et vérifier si quelqu'un de douteux a accès à quoi que ce soit.

- Votre meilleure option est d'exécuter un déplacement de votre système avec une sorte de logiciel de sécurité qui peut vérifier les infections ou les logiciels malveillants qui pourraient avoir pénétré votre système. Nous avons un tour d'horizon des meilleures applications antivirus pour Mac, dans lesquelles nous suggérons Intégo comme notre choix d'option.

Vous pouvez également consulter notre aperçu sur. comment supprimer un virus d'un Mac.

.

Comment protéger votre Mac des cyberpunks

.

macOS est un système vraiment protégé, il n'y a donc pas lieu de paniquer, mais si vous avez l'intention de minimiser les risques d'être en danger après cela, il y a quelques choses à faire.

.

- La toute première consiste à essayer de télécharger uniquement des applications logicielles à partir du Mac App Store ou des principaux sites Internet des fabricants.

- Vous devez également éviter de cliquer sur des liens Web dans les e-mails, au cas où ils vous conduiraient à des sites Web frauduleux et à des logiciels malveillants.

- N'utilisez pas de téléviseurs câblés USB, d'autres téléviseurs câblés ou de clés USB, si vous ne pouvez pas vous assurer qu'ils sont sûrs.

- Lorsque vous naviguez sur le Web, surfez en mode secret ou incognito.

- Si vous avez déjà reçu une demande de ransomware ou un e-mail de phishing, ne répondez pas car cela ne fait que confirmer que vous existez.

- Une autre consiste à vous assurer de télécharger et d'installer les mises à jour de macOS dès qu'elles sont disponibles, car elles incluent normalement des correctifs de sécurité. En fait, vous pouvez configurer votre Mac pour télécharger automatiquement ces mises à jour. Activez les mises à jour automatiques dans Préférences Système > > Mise à jour logicielle et cliquez sur Fermer pour conserver automatiquement mon Mac autant que le jour.

- Enfin, pensez à utiliser un logiciel de sécurité dédié. Vous trouverez notre sélection des offres actuelles dans les meilleurs antivirus pour Mac. Aujourd'hui, nos principales options sont Intego Mac Internet Security X9mais nous comme McAfee Total Protection 2021, ainsi que Norton 360 Deluxe.

- Vous devriez également penser à utiliser un gestionnaire de mots de passe, car cela vous permettra certainement d'avoir de nombreuses informations de connexion difficiles sur tous vos comptes sans avoir besoin de les mémoriser. Ici, nos suggestions sont LastPass, 1Password et NordPass.

Vous vous sentez beaucoup plus protégé actuellement ? Pour en savoir plus, consultez les suggestions utiles dans les meilleures configurations de sécurité Mac.