Comment utiliser pkexec sudo alternative exécuter des commandes root linux?

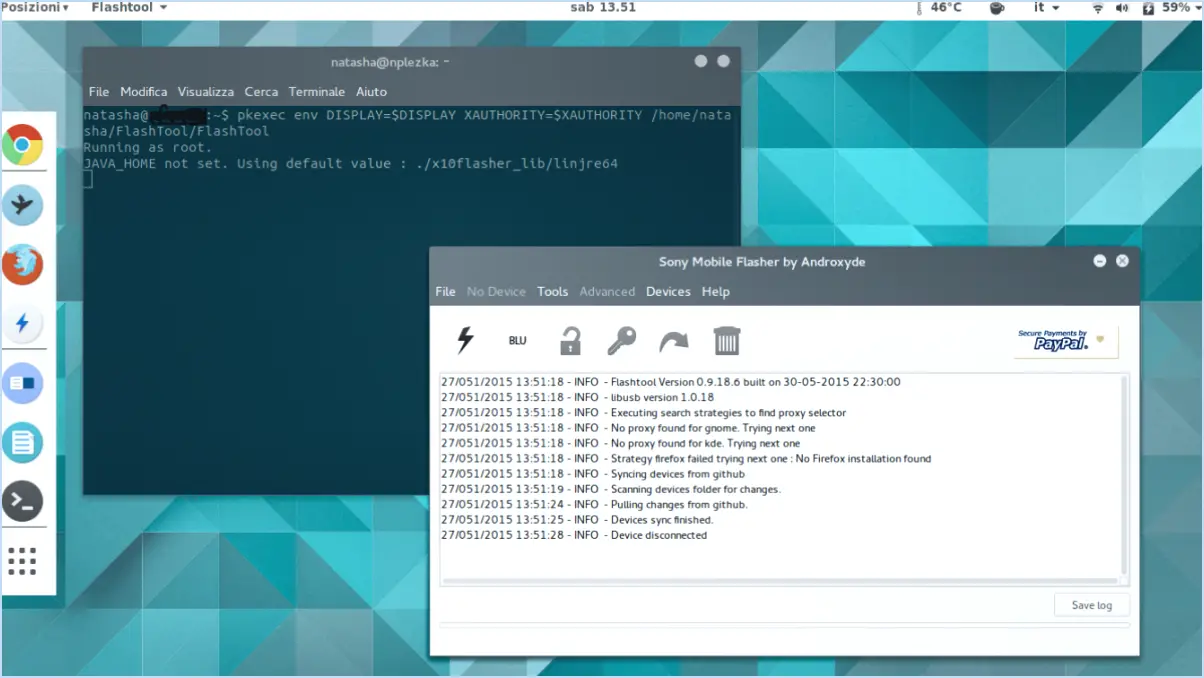

Pour tirer parti de la pkexec comme alternative à la commande sudo pour exécuter des commandes de niveau racine sous Linux, procédez comme suit :

- Accès au terminal : Ouvrez votre terminal. Vous pouvez généralement le faire en recherchant "Terminal" dans vos applications ou en utilisant le raccourci suivant Ctrl + Alt + T.

- Syntaxe de la commande : Utilisez la syntaxe suivante pour exécuter des commandes avec pkexec:

```

pkexec COMMAND

```

- Exemple de commande unique : Par exemple, pour ouvrir un éditeur de texte avec les privilèges de root, vous pouvez utiliser :

```

pkexec gedit

```

- Exécution de scripts : Si vous voulez exécuter un script qui nécessite un accès root, vous pouvez utiliser :

```

pkexec bash /chemin/vers/votre/script.sh

```

- Autorisation Polkit : L'autorisation pkexec utilise PolicyKit (Polkit) pour vérifier les autorisations. Lorsque vous exécutez la commande pkexec vous serez généralement invité à saisir votre mot de passe d'utilisateur pour vérifier votre identité avant que la commande ne soit exécutée.

- Règles Polkit personnalisées : Le comportement de pkexec peut être personnalisé à l'aide des règles Polkit. Ces règles définissent quels utilisateurs sont autorisés à exécuter des commandes spécifiques à l'aide de la commande pkexec sans avoir à demander un mot de passe.

- Visualisation des actions Polkit disponibles : Pour voir les actions Polkit disponibles et leurs identifiants correspondants, vous pouvez exécuter :

```

pkaction

```

- Création de règles Polkit personnalisées : Pour créer des règles Polkit personnalisées, vous devez créer un fichier .pkla dans le répertoire approprié, généralement /etc/polkit-1/localauthority/50-local.d/. Ces règles définissent le comportement pour des actions spécifiques et peuvent permettre à certains utilisateurs ou groupes d'exécuter des commandes en tant que root sans mot de passe.

- Exemple de fichier .pkla :

```

[My Custom Rule]

Identity=unix-user:VOTRE_NOM_D'UTILISATEUR

Action=org.example.customaction

ResultActive=yes

```

Se souvenir, pkexec est conçu pour renforcer la sécurité en garantissant que seuls les utilisateurs autorisés peuvent effectuer des opérations privilégiées. Faites toujours preuve de prudence lorsque vous accordez un accès root aux commandes et aux scripts, et ne créez des règles Polkit personnalisées que si vous en comprenez pleinement les implications.

Qu'est-ce que Pkexec dans Ubuntu?

Pkexec est un utilitaire puissant dans Ubuntu, conçu pour exécuter des commandes en toute sécurité sur des systèmes distants. Il offre un mécanisme robuste pour exécuter des tâches privilégiées tout en maintenant un niveau de sécurité plus élevé que les commandes traditionnelles de type sudo traditionnelle. Voici ce qu'il faut savoir sur Pkexec :

- Exécution sécurisée : Pkexec vous permet d'exécuter des commandes avec des privilèges élevés, ce qui renforce la sécurité en respectant le principe du moindre privilège.

- Orientée vers la politique : Les politiques d'exécution sont définies dans PolicyKit, ce qui permet de contrôler finement qui peut exécuter des commandes spécifiques.

- Autorisation graphique : Pkexec présente une boîte de dialogue d'authentification graphique pour l'autorisation des utilisateurs, réduisant ainsi le risque d'accès non autorisé.

- Évite le partage des mots de passe : Contrairement à sudo Pkexec réduit la nécessité de partager le mot de passe root tout en continuant à exécuter des tâches administratives.

- Piste d'audit : Pkexec conserve une piste d'audit des commandes exécutées, ce qui facilite la responsabilisation et le dépannage.

En substance, Pkexec offre une méthode sécurisée et contrôlée pour exécuter des tâches privilégiées sur des systèmes distants dans l'environnement Ubuntu.

Est-ce que sudo utilise Pkexec?

Non, sudo utilise le execve() pour ses opérations. Pkexec n'est pas directement impliqué dans le fonctionnement de sudo. Cette distinction met en évidence le fait que sudo suit un mécanisme différent de celui de pkexec pour l'exécution de processus avec des privilèges élevés.

Comment configurer Pkexec?

La configuration de Pkexec est simple :

- Ouvrez une invite de commande: Lancez une fenêtre d'invite de commande sur votre ordinateur.

- Exécuter Pkexec: Dans l'invite de commandes, tapez la commande suivante :

```

pkexec /i

```

- Exécuter les applications: Vous pouvez désormais exécuter des applications avec des privilèges élevés à l'aide de Pkexec. Par exemple, pour exécuter l'ISE Windows PowerShell à partir d'une clé USB, entrez la commande suivante :

```

pkexec /i "C:NWindowsPowerShellIseNpowershell.exe"

```

Pkexec demandera les autorisations nécessaires et exécutera l'application spécifiée avec les privilèges élevés dont vous avez besoin.

Comment exécuter le superutilisateur sous Linux?

Pour obtenir les privilèges du superutilisateur sous Linux, ouvrez une session en tant qu'utilisateur root. Cela vous donne un accès élevé aux commandes du système et aux paramètres de configuration. N'oubliez pas qu'il est essentiel de faire preuve de prudence lorsque vous êtes en mode superutilisateur, car cela vous permet d'exercer un contrôle étendu sur le système, ce qui peut avoir une incidence sur sa stabilité et sa sécurité. Évitez d'utiliser les privilèges du superutilisateur pour les tâches de routine ; réservez-les plutôt aux opérations de niveau système qui nécessitent des autorisations avancées. Utilisez la commande "sudo" pour exécuter des commandes spécifiques avec les privilèges du superutilisateur sans passer complètement au compte root. Cette approche renforce la sécurité en limitant la portée de l'accès du superutilisateur. Privilégiez toujours les pratiques sécurisées pour protéger votre système tout en utilisant les capacités du superutilisateur.

Comment permettre à un utilisateur normal d'exécuter des commandes en tant qu'utilisateur root à l'aide de sudo?

Pour permettre à un utilisateur normal d'exécuter des commandes en tant qu'utilisateur root à l'aide de sudo, suivez les méthodes suivantes :

- Fichier Sudoers personnalisé : Créez un fichier sudoers personnalisé à l'aide de l'option

visudopour créer un fichier sudoers personnalisé. Ajoutez une entrée pour l'utilisateur normal avec les commandes et les autorisations nécessaires. Utilisez la commande%sudopour accorder un accès spécifique. - Sudo avec le drapeau -u : Utiliser le groupe

sudoavec la commande-usuivi deroot. Cela permet à l'utilisateur d'exécuter des commandes en tant que root sans avoir à saisir le mot de passe root.

N'oubliez pas que la sécurité est cruciale lorsque vous accordez des privilèges à l'utilisateur root. Veillez à ce que seuls les utilisateurs de confiance y aient accès et précisez les commandes qu'ils peuvent exécuter. Révisez et mettez à jour régulièrement la configuration afin de minimiser les risques.

Comment se connecter en tant que sudo en tant que root?

A se connecter en tant que sudo en tant que root, vous avez des options :

- Editer ~/.bash_profile: Ajouter "sudo" pour se connecter automatiquement en tant que sudo dans les nouvelles fenêtres de terminal.

- Utiliser la commande visudo: Ajouter "sudo" au début du fichier en utilisant visudo.

Comment exécuter un script shell en tant que root?

A exécuter un script shell en tant que root, utilisez l'option commande sudo. Saisissez d'abord votre mot de passe d'utilisateur. Ensuite, utilisez la commande sudo pour exécuter le script avec les privilèges de l'utilisateur root.

Comment donner à un utilisateur les privilèges de root dans Linux sans sudo?

Pour accorder à un utilisateur les privilèges de root sous Linux sans en utilisant sudo vous pouvez suivre les étapes suivantes :

- Accéder au compte racine: Connectez-vous en tant que racine ou basculer vers le compte root en utilisant su .

- Modifier le fichier sudoers: Utilisez un éditeur de texte comme visudo pour modifier le fichier /etc/sudoers .

- Ajouter une entrée utilisateur: Ajoute une ligne au format

username ALL=(ALL:ALL) ALLpour accorder à l'utilisateur tous les privilèges de l'administrateur (root). - Sauvegarde et sortie: Enregistre le fichier et quitte l'éditeur de texte.

Gardez à l'esprit que cette approche doit être envisagée avec prudence, car l'octroi d'un accès illimité à la racine peut s'avérer risqué.