Apple annonce la "plus importante mise à jour de sécurité" jamais réalisée pour iMessage

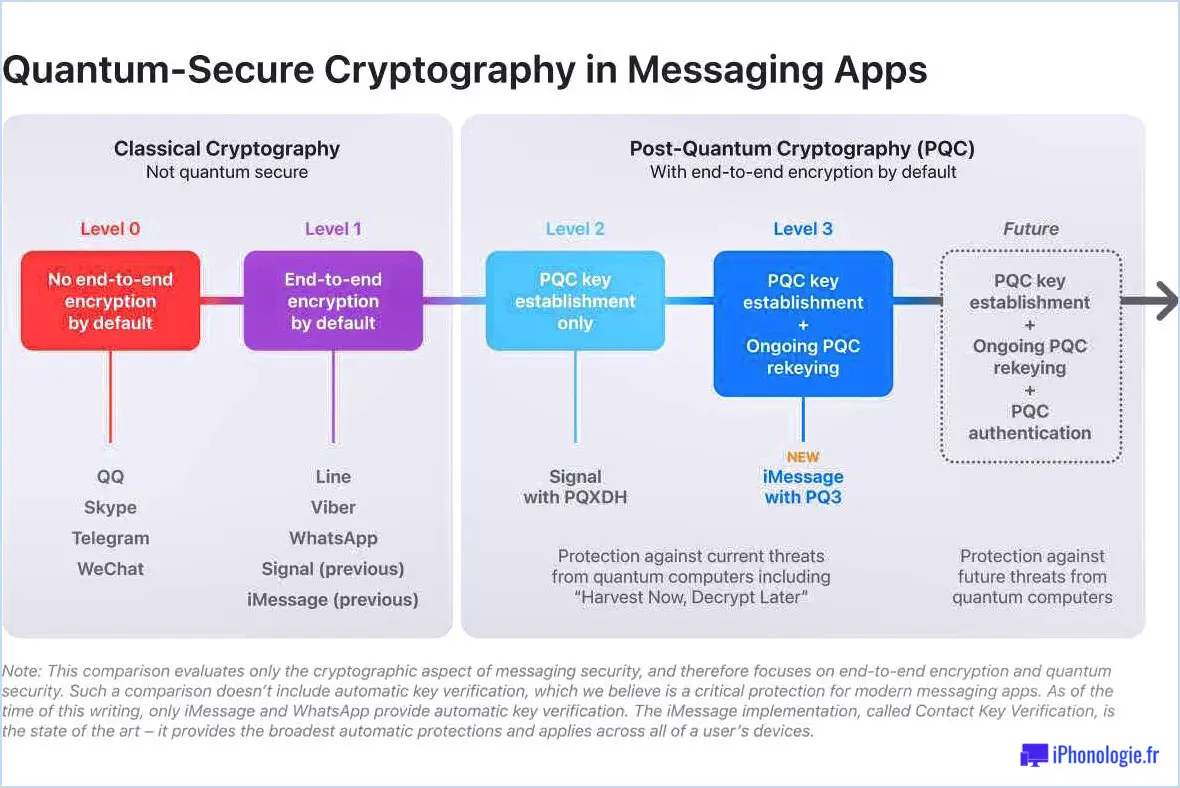

Nous savons déjà qu'iOS 17.4 sera une mise à jour qui changera la donne pour l'iPhone, avec la prise en charge des boutiques d'applications alternatives et des paiements dans l'UE, une poignée de nouveaux emoji et des numéros virtuels pour les cartes Apple Cash, mais Apple a une autre fonctionnalité en réserve lorsqu'elle sera lancée au cours des prochaines semaines. Dans un billet publié sur son blog Security Research, Apple a présenté une nouvelle mise à jour de sécurité de pointe pour iMessage qui "présente les propriétés de sécurité les plus solides de tous les protocoles de messagerie à l'échelle mondiale".

Tout cela est très technique, mais Apple va déployer la cryptographie post-quantique de niveau 3 (PQ3), qui "est utilisée pour sécuriser à la fois l'établissement initial de la clé et l'échange continu de messages, avec la capacité de restaurer rapidement et automatiquement la sécurité cryptographique d'une conversation, même si une clé donnée est compromise". Cela signifie qu'un pirate informatique devrait craquer deux clés symétriques qui vont au-delà de toutes les méthodes disponibles utilisées dans les attaques les plus sophistiquées.

Voici comment Apple décrit le protocole en action :

Lorsque l'appareil d'Alice instaure une nouvelle session avec l'appareil de Bob, son appareil demande au serveur IDS l'ensemble de clés associé à l'appareil de Bob. Le sous-ensemble de l'ensemble de clés qui contient la clé d'authentification de l'appareil et les informations de version est validé à l'aide de la vérification de la clé de contact. L'appareil valide ensuite la signature couvrant les clés de chiffrement et les horodatages, ce qui atteste que les clés sont valides et n'ont pas expiré.

L'appareil d'Alice peut alors utiliser les deux clés de chiffrement publiques pour partager deux clés symétriques avec Bob. La première clé symétrique est calculée par le biais d'un échange de clés ECDH qui combine une clé de chiffrement éphémère d'Alice avec la clé publique P-256 enregistrée de Bob. La seconde clé symétrique est obtenue par encapsulation d'une clé Kyber avec la clé publique post-quantique de Bob.

Cette combinaison garantit que l'état initial de la session ne peut pas être dérivé sans connaître les deux secrets partagés, ce qui signifie qu'un attaquant devrait casser les deux algorithmes pour récupérer le secret résultant, satisfaisant ainsi notre exigence de sécurité hybride.

iMessage a été utilisé dans des attaques gouvernementales de haut niveau sans clic, notamment dans le logiciel d'espionnage israélien Pegasus du NSO Group. Apple affirme que le nouveau système est essentiel pour se prémunir contre les attaques futures connues et inconnues et qu'il protégera contre les agents qui ont déjà collecté des données cryptées en vue d'un décryptage ultérieur.

Apple indique que le nouveau protocole commencera à être déployé avec les versions publiques d'iOS 17.4, iPadOS 17.4, macOS 14.4 et watchOS 10.4, et qu'il est déjà présent dans les versions bêta publiques et pour développeurs.