Qu'est-ce qu'un port sécurisé et un port non sécurisé?

Les ports sécurisés et non sécurisés sont des concepts essentiels de la sécurité des réseaux, qui régissent la manière dont les données circulent au sein d'un réseau. Il est essentiel de comprendre ces termes pour protéger les informations sensibles et empêcher les accès non autorisés.

Ports sécurisés sont ceux qui ont été configurés pour exiger une authentification avant d'autoriser tout trafic. Cela signifie que lorsque des données sont transmises par un port sécurisé, le système récepteur vérifie l'identité de l'expéditeur avant d'autoriser la poursuite de la communication. Ce processus d'authentification permet de protéger le réseau contre les acteurs malveillants qui pourraient tenter d'obtenir un accès non autorisé.

Ports non sécurisés ne nécessitent pas d'authentification pour la transmission des données. Ces ports sont plus ouverts et permettent au trafic de circuler sans qu'il soit nécessaire de vérifier l'identité de l'expéditeur. Si les ports non sécurisés sont pratiques et faciles à utiliser, ils présentent également un risque de sécurité plus élevé. Sans authentification, il devient plus facile pour les attaquants d'exploiter les vulnérabilités et d'accéder à des informations sensibles, voire de compromettre l'ensemble du réseau.

Dans une configuration réseau classique, certains ports sont désignés comme sécurisés afin de garantir que seuls les appareils ou les utilisateurs autorisés puissent y accéder. Cela est particulièrement important pour les services ou systèmes critiques qui traitent des données sensibles, telles que les transactions financières, les identifiants des utilisateurs ou les documents confidentiels.

Voici quelques points clés à retenir :

- Ports sécurisés exigent une authentification pour la transmission des données, ce qui constitue un niveau de sécurité supplémentaire.

- Ports non sécurisés ne nécessitent pas d'authentification, ce qui les rend plus vulnérables aux accès non autorisés.

- Ports sécurisés sont essentiels pour protéger les données sensibles et les services critiques du réseau.

- La mise en œuvre de mesures de sécurité appropriées, notamment la configuration des pare-feu et les contrôles d'accès au réseau, est cruciale pour atténuer les risques associés aux ports non sécurisés.

En comprenant la distinction entre les ports sécurisés et non sécurisés, les administrateurs de réseau peuvent prendre des décisions éclairées sur la façon de configurer leurs réseaux pour trouver le bon équilibre entre la sécurité et l'accessibilité, en veillant à ce que les données sensibles restent protégées.

Qu'est-ce qu'un port non sécurisé?

Un port non sécurisé désigne un port réseau qui n'est pas protégé par un pare-feu ou un protocole sécurisé. Par conséquent, il devient vulnérable à un accès non autorisé par des personnes cherchant à compromettre votre ordinateur et à obtenir un accès non autorisé à des données sensibles. Il est essentiel de veiller à ce que tous les ports soient correctement sécurisés afin d'éviter d'éventuelles failles de sécurité et de préserver l'intégrité de votre système et de vos informations.

Pourquoi les ports non protégés représentent-ils un risque?

Les ports non protégés présentent un risque en raison des possibilités suivantes d'un accès non autorisé à votre ordinateur et à vos données. Cette vulnérabilité est exploitée par le biais de logiciels malveillants, chevaux de Troie ou d'autres logiciels malveillants. Attaques par force brute augmentent encore le danger, en essayant tous les mots de passe possibles. La protection des ports est essentielle pour prévenir ces menaces.

Quels sont les trois types de sécurité portuaire?

Le domaine de la sécurité des ports englobe trois catégories essentielles :

- L'homme du milieu (MITM) (MITM) : Elles consistent à intercepter les communications entre deux parties, ce qui permet à l'attaquant d'écouter ou de manipuler le flux de données.

- Intégrité des données: Garantir que les informations restent exactes et inaltérées pendant la transmission ou le stockage, en se protégeant contre les changements non autorisés.

- Confidentialité des données: L'accent est mis sur la protection des données sensibles contre un accès non autorisé, en veillant à ce que seules les parties autorisées puissent accéder à l'information.

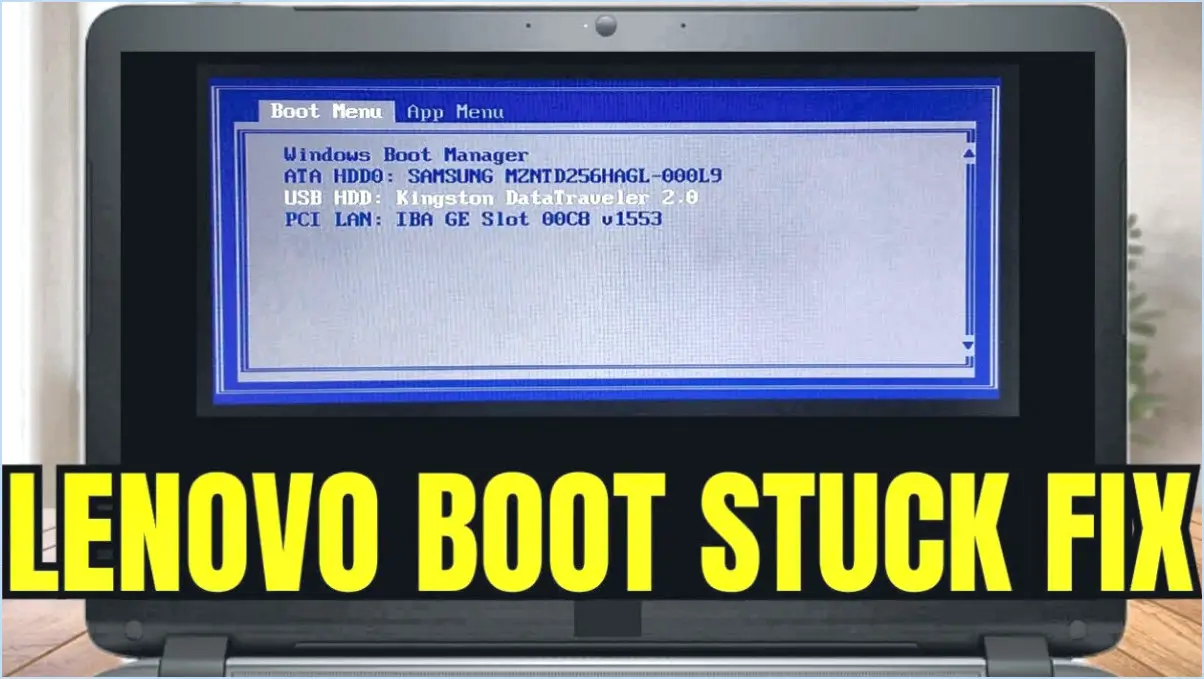

Comment sécuriser un port?

Pour assurer la sécurité d'un port, suivez les étapes suivantes :

- Activez les protocoles sécurisés comme TLS/SSL pour crypter la transmission des données.

- Configurez votre pare-feu pour n'autoriser que le trafic approuvé, réduisant ainsi les accès non autorisés.

- Installez un antivirus et une protection contre les logiciels malveillants pour se prémunir contre les attaques malveillantes.

Quels ports les pirates utilisent-ils?

En ce qui concerne les ports utilisés par les pirates, le paysage varie en fonction de leurs objectifs uniques. Cependant, il existe plusieurs ports couramment ciblés qui attirent l'attention des pirates. Il s'agit notamment du port 25 exploité pour le trafic de courrier électronique ; le port 80 exploité pour la navigation web non sécurisée ; le port 443 utilisé pour la communication web sécurisée ; et le port 8080 connu pour les serveurs proxy. En outre, les pirates peuvent exploiter le port 3389 pour accéder aux bureaux distants, le port 2323 pour les connexions Telnet, et le port 5555 pour le débogage d'Android. Il est important de noter que ces ports ne sont pas exclusifs et que les préférences des pirates peuvent changer en fonction des vulnérabilités et des cibles émergentes.

Le port 4444 est-il sécurisé?

La sécurité du port port 4444 dépend de la sécurité de votre serveur de votre serveur. En général, c'est non utilisé pour les données sensibles et est n'est pas considéré comme un port sécurisé.

Le port 80 peut-il être piraté?

Oui, port 80 peut être piraté. Les pirates peuvent utiliser diverses méthodes pour accéder à votre ordinateur et voler vos données. Veillez à maintenir votre sécurité informatique à jour en en installant les derniers logiciels antivirus et pare-feu et en utilisant des mots de passe robustes.

Le port 443 est-il entrant ou sortant?

Le port 443 est un entrant entrant. Il est généralement utilisé pour les sécuriser sur l'internet, en particulier pour les HTTPS (Hypertext Transfer Protocol Secure). Ce port permet aux données de circuler entre des sources externes et des systèmes internes, ce qui permet aux utilisateurs d'accéder à des sites web et à des services en toute sécurité.