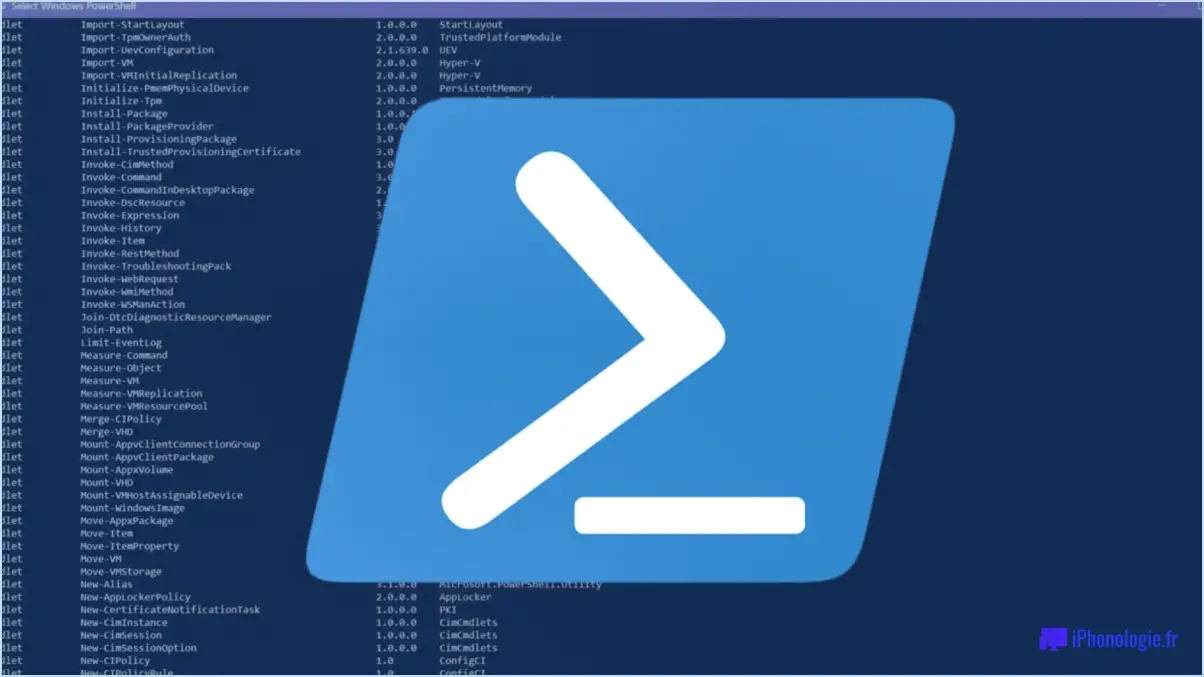

PowerShell : Vérifier quand l'utilisateur a défini son mot de passe Active Directory pour la dernière fois?

Lorsqu'il s'agit de vérifier la dernière fois qu'un utilisateur a défini son mot de passe Active Directory à l'aide de PowerShell, il est important de noter qu'il n'existe pas de cmdlet intégrée pour cette tâche spécifique. Cependant, vous pouvez y parvenir en utilisant des scripts tiers. Un script notable qui peut vous aider à accomplir cette tâche est appelé "Set-ADUser -LastSetActiveDate".

Pour commencer à utiliser le script "Set-ADUser -LastSetActiveDate", procédez comme suit :

- Téléchargez le script: Commencez par télécharger le script "Set-ADUser -LastSetActiveDate" à partir d'une source fiable. Assurez-vous que la source est fiable et bien entretenue pour éviter tout risque de sécurité.

- Ouvrez PowerShell: Lancez PowerShell sur votre ordinateur. Il se peut que vous deviez exécuter PowerShell en tant qu'administrateur pour garantir un accès correct aux composants Active Directory nécessaires.

- Naviguez jusqu'au répertoire des scripts: Utilisez la commande "cd" pour naviguer jusqu'au répertoire dans lequel vous avez enregistré le script téléchargé. Par exemple, si le script se trouve dans le dossier "C:Scripts", utilisez la commande suivante :

``Powershell

cd C:NScripts

```

- Exécuter le script: Exécutez le script en saisissant son nom de fichier, y compris l'extension. Pour notre exemple de script, la commande serait :

``Powershell

.Set-ADUser -LastSetActiveDate.ps1

```

- Saisir les informations relatives à l'utilisateur: Suivez les invites fournies par le script pour saisir les détails pertinents de l'utilisateur, tels que le nom d'utilisateur ou l'ID de l'utilisateur. Le script interrogera alors l'Active Directory et récupérera la dernière date d'activation de l'utilisateur spécifié.

- Afficher le résultat: Une fois que le script a terminé son exécution, il affiche la dernière date d'activation pour l'utilisateur que vous avez spécifié. Cette information vous permettra de savoir quand l'utilisateur a modifié son mot de passe pour la dernière fois.

Il est important de faire preuve de prudence lors de l'utilisation de scripts tiers, en particulier ceux qui interagissent avec des systèmes sensibles comme Active Directory. Veillez toujours à examiner le code du script pour comprendre sa fonctionnalité et son impact potentiel sur votre environnement. En outre, envisagez de tester le script dans un environnement contrôlé, hors production, avant de le déployer dans votre infrastructure réelle.

En exploitant les capacités du script "Set-ADUser -LastSetActiveDate", vous pouvez déterminer efficacement quand un utilisateur a défini son mot de passe Active Directory pour la dernière fois, ce qui améliore vos connaissances administratives et la surveillance de la sécurité.

Comment obtenir l'âge du mot de passe dans PowerShell?

Pour obtenir l'âge du mot de passe dans PowerShell, utilisez la commande Get-ItemProperty pour récupérer la valeur de la propriété PasswordAge sur un objet utilisateur. Malheureusement, il n'existe pas de cmdlet intégrée spécifiquement prévue à cet effet. Voici un guide étape par étape :

- Ouvrez PowerShell : Lancez PowerShell sur votre ordinateur.

- Importez le module Active Directory (facultatif) : Si vous utilisez Active Directory, importez le module avec Importation du module ActiveDirectory pour accéder aux propriétés des utilisateurs.

- Obtenir l'objet utilisateur : Utiliser Get-ADUser pour récupérer l'objet utilisateur pour lequel vous souhaitez vérifier l'âge du mot de passe.

- Récupérer la propriété PasswordAge : Une fois l'objet utilisateur en main, utilisez la cmdlet Get-ItemProperty et spécifiez la propriété Âge du mot de passe .

N'oubliez pas que la propriété PasswordAge représente le nombre de jours écoulés depuis le dernier changement de mot de passe de l'utilisateur. Bonne lecture !

Comment savoir quand un utilisateur s'est connecté pour la dernière fois à Active Directory?

Pour savoir quand un utilisateur s'est connecté pour la dernière fois à Active Directory, vous pouvez utiliser deux méthodes. Tout d'abord, vous pouvez utiliser la fonction Get-ADUser et appliquer un filtre basé sur la cmdlet LastLogonTime . Vous obtiendrez ainsi l'horodatage de la dernière connexion pour l'utilisateur spécifié. Deuxièmement, vous pouvez utiliser la propriété ADSI Edit pour vérifier le LastLogonTime pour tous les utilisateurs de votre domaine. N'oubliez pas que la propriété ADSI Editer doit être utilisé avec précaution car il traite des paramètres AD de bas niveau.

En résumé, ces deux méthodes vous aideront à déterminer la dernière activité de connexion des utilisateurs dans Active Directory, ce qui vous donnera des informations précieuses sur l'utilisation de leur compte.

Quel est le dernier mot de passe défini dans Active Directory?

Dans Active Directory, le mot de passe dernier mot de passe défini fait référence à la date et à l'heure de la dernière réinitialisation du mot de passe d'un compte. Il indique le moment où le titulaire du compte a modifié ou mis à jour son mot de passe. Cette information est cruciale pour la sécurité, car elle aide les administrateurs à suivre les changements de mot de passe et à évaluer la vulnérabilité du compte à un éventuel accès non autorisé. Le contrôle régulier de cet attribut permet de maintenir un niveau de sécurité élevé dans l'environnement Active Directory.

Comment afficher l'historique des mots de passe dans Active Directory?

Pour afficher l'historique des mots de passe dans Active Directory, utilisez la fonction Get-ADUser cmdlet. Cette commande fournira un liste de tous les mots de passe utilisés par l'utilisateur spécifié en tant qu'argument.

Quand mon mot de passe Windows a-t-il été modifié pour la dernière fois?

Votre mot de passe Windows a été modifié pour la dernière fois à la date ou aux environs de la date de votre dernière mise à jour. Pour trouver la date exacte, procédez comme suit :

- Appuyez sur

Ctrl + Alt + Deletesimultanément. - Cliquez sur sur "Modifier un mot de passe".

- Saisissez votre mot de passe actuel.

- Saisir votre nouveau mot de passe.

- Confirmez le nouveau mot de passe.

- Cliquez "Soumettre" ou "OK".

La date de ce changement est celle de la dernière mise à jour de votre mot de passe. N'oubliez pas de mettre à jour votre mot de passe régulièrement pour des raisons de sécurité.

Comment savoir quand un utilisateur a modifié son mot de passe pour la dernière fois?

Pour savoir quand un utilisateur a modifié son mot de passe pour la dernière fois, envisagez les méthodes suivantes :

- Suivre l'activité de connexion : Examinez les journaux de connexion pour identifier l'horodatage de la connexion la plus récente. Les utilisateurs changent souvent de mot de passe au cours des processus de connexion.

- Vérifiez les paramètres du compte de l'utilisateur : Certains systèmes affichent les dates de changement de mot de passe dans les paramètres du compte utilisateur. Cela peut constituer un moyen simple d'accéder à l'information.

- Interroger un service tiers : Si vous utilisez un service d'authentification tiers, consultez son API ou sa documentation pour accéder aux détails de changement de mot de passe.

N'oubliez pas que la disponibilité de ces méthodes peut varier en fonction de la configuration du système et des outils utilisés.

Comment appliquer une politique de mot de passe dans Active Directory?

Pour appliquer une politique de mot de passe dans Active Directory, procédez comme suit :

- Objet de stratégie de groupe (GPO): Mettez en place un GPO pour configurer les mots de passe des utilisateurs. Définissez des paramètres tels que la longueur minimale, la complexité et l'expiration.

- Utilisateurs et ordinateurs Active Directory: Configurez l'outil pour mandater les mots de passe lors de la connexion de l'utilisateur. Ajustez les paramètres tels que l'historique et la politique de verrouillage.

- Gestionnaire de comptes de sécurité Windows (SAM): Utilisez SAM pour établir des politiques de mot de passe personnalisées pour des groupes ou des utilisateurs spécifiques.

En combinant ces méthodes, vous garantissez un cadre de mots de passe solide dans votre environnement Active Directory.