Comment fonctionne la fonction d'interception de Burp Suite?

La fonction d'interception de Burp Suite fonctionne comme un intermédiaire puissant entre votre application web et le paysage Internet au sens large. Cette fonction occupe le devant de la scène en capturant et en examinant minutieusement l'ensemble des demandes et des réponses qui circulent entre votre application web et le serveur externe. Ce processus global implique l'interception des requêtes HTTP entrantes et des réponses sortantes du serveur web.

Lorsque vous lancez la fonction d'interception dans Burp Suite, elle prend le rôle d'un observateur diligent, enregistrant méticuleusement chaque requête et réponse HTTP au fur et à mesure qu'elles traversent le monde numérique. Cette fonction, dans sa vigilance inébranlable, agit comme le gardien entre votre application et le monde en ligne, interceptant chaque parcelle de données transmises.

Les prouesses de Burp Suite en matière de dissection sont mises en évidence, car elle désassemble méticuleusement les paquets interceptés. Avec une précision chirurgicale, il dissèque le contenu de ces échanges, déployant un trésor d'informations. Cette analyse complète sert de base pour déceler les vulnérabilités potentielles qui peuvent se cacher dans le code et les interactions.

En s'appuyant sur cette mine de données interceptées, Burp Suite facilite la détection et l'exploitation des vulnérabilités. Elle met au jour les nuances et les subtilités qui, autrement, pourraient rester dans l'ombre. En extrayant des informations pertinentes, Burp Suite donne aux professionnels de la sécurité et aux développeurs les moyens d'identifier les faiblesses et les vulnérabilités qui requièrent une attention urgente.

Par essence, la fonction d'interception de Burp Suite fait office de sentinelle, cataloguant et disséquant méticuleusement les conversations entre votre application web et le vaste domaine de l'Internet. Cette surveillance méticuleuse, effectuée avec une attention de laser, jette les bases d'une compréhension complète des vulnérabilités potentielles en matière de sécurité et des possibilités d'exploitation.

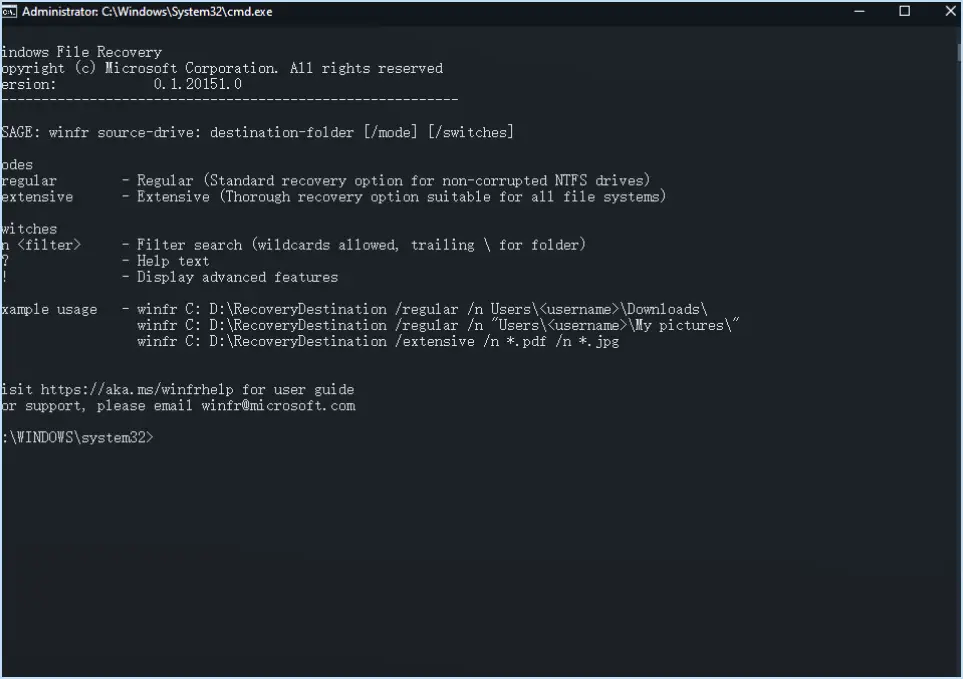

Comment Burp intercepte-t-il le trafic?

Burp intercepte le trafic en injectant les éléments suivants des requêtes malveillantes dans un réseau en direct. Cette technique d'interception permet à Burp de capturer et d'analyser les données échangées entre un client et un serveur. Il agit comme un proxy entre les deux, ce qui lui permet d'intercepter, de modifier et d'observer le trafic HTTP/S. Cette interception est réalisée en configurant le client de manière à ce qu'il envoie ses requêtes au proxy Burp, qui les transmet ensuite au serveur concerné. Les réponses du serveur sont également acheminées vers le client par l'intermédiaire de Burp. Cette configuration permet aux professionnels de la sécurité d'identifier les vulnérabilités, d'évaluer les risques potentiels et de tester la sécurité des applications web de manière exhaustive. Le trafic intercepté peut être analysé, manipulé et testé pour détecter les faiblesses de sécurité à l'aide de divers outils et fonctionnalités fournis par la suite Burp.

Comment fonctionne le proxy Burp Suite?

Le proxy de Burp Suite fonctionne en interceptant les communications entre le navigateur et le site web cible. Cela permet à Burp Suite de modifier les demandes et les réponses avant de les envoyer au site cible, facilitant ainsi la reconnaissance et les attaques potentielles.

Quel est le rôle du séquenceur dans la manipulation des requêtes dans Burp Suite?

Le séquenceur de la suite Burp est un outil robuste de manipulation des requêtes. Il permet aux utilisateurs de prendre des mesures ciblées sur des requêtes individuelles en injectant des charges utiles et en ajustant les en-têtes des requêtes. Cette fonctionnalité permet de tester et d'analyser en profondeur les vulnérabilités des applications, ce qui facilite l'identification des risques potentiels pour la sécurité. Grâce à ses capacités, le Sequencer joue un rôle essentiel dans l'amélioration du processus d'évaluation de la sécurité en fournissant les moyens d'examiner minutieusement les requêtes et de découvrir les vulnérabilités potentielles.

Qu'est-ce que l'extender dans Burp Suite?

Extender dans Burp Suite est un outil puissant conçu pour améliorer vos capacités de balayage d'applications web et d'extraction de données. Cet outil sert de composant essentiel au sein de Burp Suite, vous permettant d'effectuer des analyses complètes analyser et analyser des applications web. En utilisant l'Extender, vous pouvez efficacement extraire des données précieuses de ces applications. Qu'il s'agisse d'identifier des failles de sécurité ou de collecter des informations spécifiques, l'Extender joue un rôle de premier plan. rôle clé dans ce processus. Il vous permet de de personnaliser et d'étendre Les fonctionnalités de Burp Suite en font un choix polyvalent pour les professionnels de la sécurité et du développement web. Avec Extender, vous pouvez maximiser l'efficacité de vos évaluations d'applications web tout en garantissant des résultats précis.

Parmi les composants suivants de Burp Suite, lequel permet d'effectuer des analyses puissantes?

Le Proxy de Burp Suite permet aux utilisateurs d'effectuer une manipulation robuste du proxy. Cette fonction permet un contrôle puissant du trafic réseau et aide à identifier les vulnérabilités et les problèmes de sécurité lors des tests d'applications web.

Qu'est-ce que la notification d'interception?

La notification d'interception est un mécanisme utilisé par les entreprises de télécommunications pour alerter les clients lorsque leurs communications sont interceptées. Ce système sert de garde-fou, garantissant que les utilisateurs sont informés si leurs messages ou leurs appels sont surveillés. Il joue un rôle crucial dans le maintien de la vie privée et de la transparence à l'ère numérique.

Les principaux aspects de la notification d'interception sont les suivants

- Alertes en temps utile : Les utilisateurs reçoivent rapidement des notifications lorsqu'une interception est détectée.

- Assurance de la protection de la vie privée : Veille à ce que les personnes soient informées des violations potentielles et des accès non autorisés.

- Contrôle de la communication : Permet aux utilisateurs de prendre les mesures appropriées en réponse aux tentatives d'interception.

Par essence, la notification d'interception est un outil essentiel pour garantir la sécurité des communications et la protection des données à caractère personnel.

Peut-on intercepter HTTPS par Burp?

Non, Burp ne peut intercepter HTTPS trafic.